أين ذهبت كل مقالاتي على ووردبرس؟

بعد أحداث كثيرة كانت في حياتي منذ أزمة كورنا 2020، قررت أخيرا…

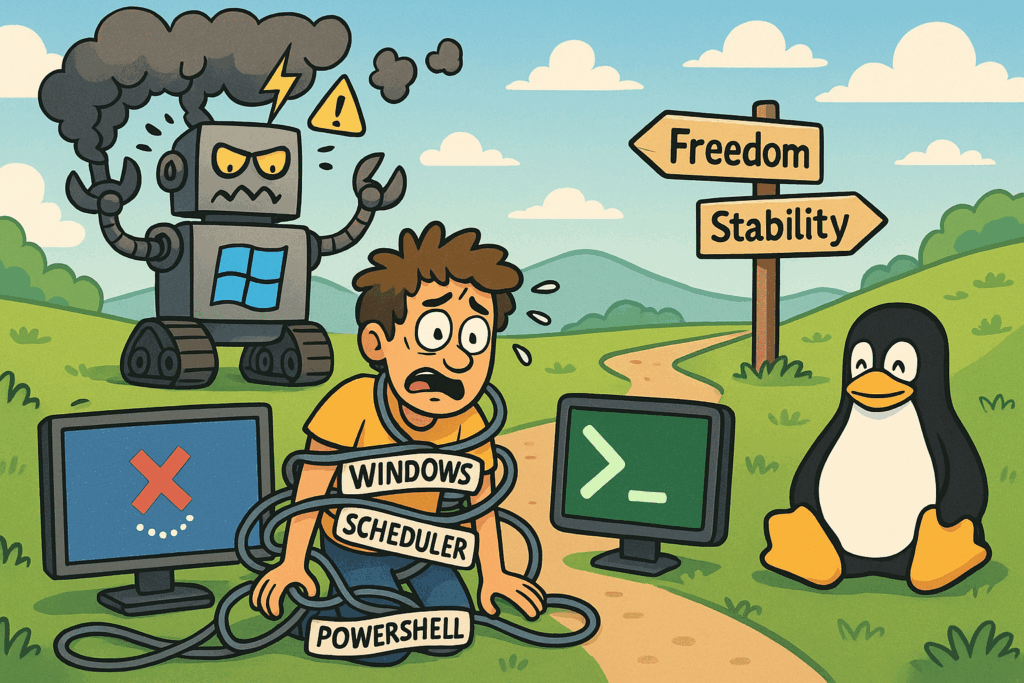

في عالم التقنية الحديثة، بات من الطبيعي أن نتوقع أن يعمل كل شيء بانسيابية: أن تضغط زرًا، فيحدث المطلوب، وأن تتصل بجهازك الآخر كما لو أنك في الغرفة المجاورة. ولكن إن جرّبت فعل ذلك في بيئة Windows، ستكتشف أن الأمر أقرب إلى أن تُكلف بفتح باب خزنة باستخدام خيط سنانير!

لم أكن أطلب الكثير. كل ما أردته هو أن أستطيع الدخول إلى حاسوبي المنزلي من حاسوبي المحمول عبر SSH. يبدو بسيطًا، أليس كذلك؟ لكنني وجدت نفسي في صراع مع Task Scheduler، ومصارعة مع PowerShell، ومطاردة الأشباح داخل إعدادات Windows Defender والجدران النارية. فهل هذه مشكلتي وحدي؟ أم أن هناك شيئًا في Windows يجعل المهام البسيطة تتحول إلى مشاريع مِعمارية؟

عندما أعلنت Microsoft أنها أضافت دعمًا لـ OpenSSH في Windows، استبشر المطورون خيرًا. لكن سرعان ما تحوّلت تلك البشرى إلى خيبة.

بدايةً، حتى تثبيت OpenSSH Server يتطلب المرور بمربعات حوار وأذونات إدارية، أو أوامر PowerShell لا تخلو من الأخطاء. وإذا افترضنا أنك نجحت في تثبيته، فإن تشغيله التلقائي مع الإقلاع هو مغامرة بحد ذاته. تحديث بسيط للنظام قد يعطل الخدمة، فتضطر لإعادة تشغيلها يدويًا أو تعديل إعدادات الخدمة يدويًا.

هذا على النقيض تمامًا من نظام Linux، حيث يكفي أمر بسيط:

sudo apt install openssh-server

sudo systemctl enable ssh

sudo systemctl start ssh

وتنتهي القصة قبل أن تبدأ.

إن Task Scheduler في Windows قد يبدو أداة احترافية، لكن في الحقيقة هو أداة شديدة الحساسية وسهلة الإرباك. كثير من المهام المجدولة تقول “نجح التنفيذ” بينما لا شيء حدث فعليًا.

هل سكربت PowerShell لم يُنفذ؟ هل البيئة لم تكن تفاعلية؟ هل لم تعمل الصلاحيات كما يجب؟ لا أحد يخبرك بشيء. بل عليك تتبع السجلات والرموز الست عشرية في “عارض الأحداث” Event Viewer وكأنك تحل جريمة جنائية.

وفي المقابل، في Linux:

sudo systemctl enable myservice.service

وسيبدأ كل شيء مع كل إقلاع، دون تردد أو مراوغة.

لقد كان Windows Subsystem for Linux (WSL) خطوة ذكية لجذب المطورين، لكنه في نواحٍ كثيرة بقي نصف حل. فـWSL لا يعمل تلقائيًا مع الإقلاع إلا إذا رتّبت له ذلك عبر طرق ملتوية — كأن تكتب سكربتًا في PowerShell، وتجعله يُستدعى من Scheduler، وتضبط الأذونات بحيث يعمل “عند بدء النظام” مع أو دون تسجيل الدخول.

لكن حتى عند تحقيق ذلك، يكفي أن تكتب “exit” في نافذة WSL لتغلق الجلسة، وبالتالي تتوقف الخلفية التي تعتمد عليها كليًا.

تخيلت أن هذا الثمن في تعقيد الإعدادات قد يعوضه Windows بأمان فائق. ولكن للأسف، العكس هو الصحيح.

من أبرز الهجمات التي استهدفت Windows:

1. هجمة WannaCry: هجمة فيروسية شهيرة اجتاحت العالم في أيار 2017. استغلت ثغرة في بروتوكول SMBv1 تُعرف باسم “EternalBlue”، كانت قد اكتُشفت بواسطة وكالة الأمن القومي الأمريكية وسُربت لاحقًا. بمجرد إصابة أحد الأجهزة، يبدأ الفيروس بالانتشار ذاتيًا في الشبكة دون تدخل بشري، ويقوم بتشفير ملفات المستخدمين فورًا. يعرض بعدها رسالة تطالب بدفع فدية بالبيتكوين لفك التشفير. خلال أيام قليلة، أصاب WannaCry أكثر من 300 ألف جهاز في 150 دولة، وعطل أنظمة المستشفيات البريطانية، وشركات الطيران، ومؤسسات حكومية حول العالم، مُحدثًا خسائر بمئات الملايين.

2. هجمة NotPetya: ظهرت في حزيران 2017، وتظاهرت في البداية بأنها نسخة جديدة من فيروس Petya، لكنها كانت أكثر تدميرًا. استخدمت ثغرات مشابهة لـ WannaCry، لكنها صممت خصيصًا لتدمير البيانات لا لطلب الفدية. عطّلت هذه الهجمة بنية شركة Maersk اللوجستية بالكامل، وأثّرت على عدة شركات عالمية كـ Merck وRosneft. وكانت التكلفة المقدرة للهجوم مليارات الدولارات، ما جعلها من أخطر الهجمات على الإطلاق ضد أنظمة Windows.

3. هجمة StripedFly: اكتُشفت عام 2023 رغم أنها كانت نشطة منذ 2017. هذه البرمجية الخبيثة متطورة جدًا، تتنكر على أنها أداة تحديث Windows، وتقوم بجمع البيانات، وتفعيل أدوات تجسس، وحتى تنزيل برمجيات فدية حسب الحاجة. ما يجعلها خطيرة هو أنها ظلت غير مكتشفة لسنوات، ما يدل على قدرة المهاجمين على استغلال نظام Windows بشكل متقن وطويل الأمد دون أن يُرصدوا.

ورغم محاولات التحسين، فإن طبيعة Windows المغلقة، واعتماده على خدمات كثيرة متصلة بالإنترنت، يجعله هدفًا سهلًا للبرمجيات الخبيثة.

في تحول مفصلي يُعبّر عن تصاعد التوجّه نحو الاستقلال الرقمي في أوروبا، أعلنت ولاية شليسفيغ-هولشتاين الألمانية رسميًا في حزيران 2025 أنها ستتخلى عن استخدام جميع منتجات مايكروسوفت، بما في ذلك Windows وTeams وMicrosoft 365. جاء الإعلان على لسان وزير الرقمنة ديرك شرودر، عبر منصة مفتوحة المصدر، مؤكدًا أن الانتقال إلى لينكس وبرمجيات مفتوحة المصدر سيتم خلال ثلاثة أشهر فقط.

القرار لا يشمل فقط الإدارات البيروقراطية، بل سيمتد ليشمل أكثر من 30,000 موظف حكومي، من بينهم الشرطة والقضاة، على أن تلتحق بقية القطاعات لاحقًا، مثل قطاع التعليم. وقد أوضحت الولاية أن السبب وراء هذه الخطوة لا يقتصر على خفض التكاليف، بل يشمل أيضًا رفض الاعتماد على شركات أمريكية لا تتيح الشفافية أو التحكم الكامل بالبيانات، وهو ما يُعد تهديدًا مباشرًا للسيادة الرقمية في ظل التوترات الجيوسياسية الأخيرة.

وقد بدأت الخطة بالفعل من خلال استبدال Word وExcel بـ LibreOffice، يليها اعتماد Open-Xchange وThunderbird بدلًا من Outlook وExchange، في حين ستعتمد الواجهة الرسومية على KDE Plasma، مع توزيعات مرشحة مثل Kubuntu وopenSUSE. ولا يُنظر إلى هذه الخطوة بوصفها حالة فردية، بل جزء من تيار أوروبي متزايد للتخلّص من التبعية التكنولوجية للولايات المتحدة، تمامًا كما فعلت فرنسا في Gendarmerie الوطنية، حيث يعمل اليوم أكثر من 103,000 جهاز على توزيعة GendBuntu المخصصة.

إذا وجدت نفسك مستنزفًا ذهنيًا بسبب إعداد مهمة بسيطة على Windows، فأنت لست وحدك. المطورون حول العالم، من المحترفين إلى الهواة، اشتكوا مرارًا من نفس الصعوبات.

في مجتمع Reddit، تنتشر المشاركات التي تصف Task Scheduler بأنه “أداة تقول إنها نجحت، لكنها لم تفعل شيئًا يُذكر”، حتى أن بعضهم يصفه بأنه أسوأ أداة جدولة استخدمها في حياته المهنية. كثيرون يحكون عن ساعات طويلة أُهدرت في محاولة فهم لماذا لم يُنفذ سكربت بسيط، رغم أن كل المؤشرات تقول إنه “تم بنجاح”.

وفي منتديات SuperUser وStack Overflow، لا يكاد يخلو أسبوع من سؤال جديد عن كيفية تشغيل سكربت PowerShell عند بدء التشغيل، أو لماذا لا يعمل رغم أن كل الإعدادات تبدو صحيحة. الحلول المقترحة غالبًا ما تكون اجتهادية، وتتنوع بين التلاعب بالصلاحيات، وإعادة تعيين السياسات الأمنية، إلى محاولة استخدام أدوات طرف ثالث لتجاوز عجز النظام الأصلي.

حتى في GitHub، وهو ساحة لتطوير الأدوات نفسها، تجد تقارير طويلة عن توقف OpenSSH عن العمل بعد تحديث Windows، أو عن تغيّرات مفاجئة في إعدادات الجدار الناري، تجعل الاتصال عن بُعد مستحيلًا دون تدخل يدوي.

وبين كل هذا، يضطر بعض المطورين إلى استخدام أدوات بديلة مثل NSSM لتحويل السكربتات إلى خدمات نظام، فقط لأن الطرق “الرسمية” لا تعمل كما يُفترض لها أن تعمل.

هذه ليست شكوى فردية، بل صوت جماعي لمطوّري البرمجيات الذين حاولوا استخدام Windows كبيئة إنتاج… فاكتشفوا أنه لا زال مصممًا ليكون جهازًا منزليًا، لا منصة للخوادم.

Join the Discussion